วันนี้ผมจะมาพูดถึงการ ทำ Zone Transfers จาก AD มายัง F5 ในกรณีที่ต้องการให้ Client ทั้งหมดมาใช้งาน DNS Client ชี้มายัง F5 ในการใช้งานกันนะครับ เนื่องจากมีลูกค้าต้องการใช้งาน F5 แต่ติดปัญหาที่ว่า Domain Name Private และ Public ชื่อเดียวกัน ผมก็เลยแนะนำทางออกและหา Solution ที่คิดว่าผลกระทบน้อยที่สุดมาช่วย Support ทางลูกค้าครับ โดยมี Solution ที่ได้แจ้งลูกค้าดังต่อไปนี้

1. Re-Name Domain Name (Active Directory)

2. Migrate Cross Forest

3. Zone Transfer จาก AD ไปยัง F5

โดยจาก Solution ทั้งหมดนั้นเมื่อตรวจสอบ Environment ลูกค้าและพบว่ามีผลกระทบและใช้ระยะเวลา ในการทำ จึงได้หาทางออกใน solution ที่3 ให้กับทางลูกค้าครับ จากนี้ก็จะเป็นภาพการ Design และ Environment TEST ที่ผมตั้งขึ้นมาไว้สำหรับทดสอบกันให้ดูนะครับ

Design Zone Transfers Active Directory to F5

Login เพื่อเข้าใช้งาน F5

Add License F5 เพื่อใช้งาน และ Enable GTM ขึ้นมาใช้งาน

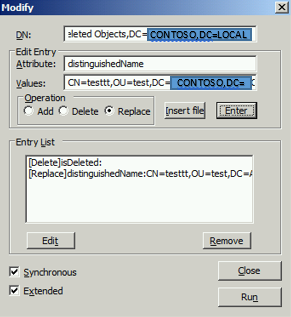

ไปที่ Domain Controller และเปิด DNS --> Domain Name --> Property --> Zone Transfers และทำการ Add IP ของ F5 เข้าไป

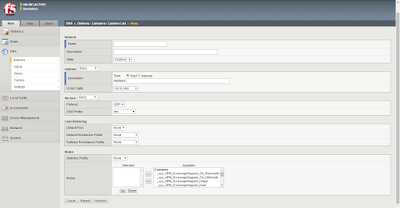

1. Create Listener List

2. Create Name Server List

3. Create Zone List

4. Select Record Creation Method เป็น Transfer From Server (ต้อง ตั้งค่าที่ Domain Controller Transfer Zone มายัง F5 ก่อนถึงจะสามารถทำได้)

5. DNS Client ชี้ไปที่ F5 (network ขาฝั่ง internal)

6. Join Domain